工控安全之某大型旋转机SQL注入通杀全版本(内网拓扑/可调频段/大量敏感文件泄漏/成功Getshell一枚)

2022-3-31 3:37 作者:酷帥王子 | 工控物联网车联网安全

|

查看打雷案例: http://**.**.**.**/bugs/wooyun-2010-0135197

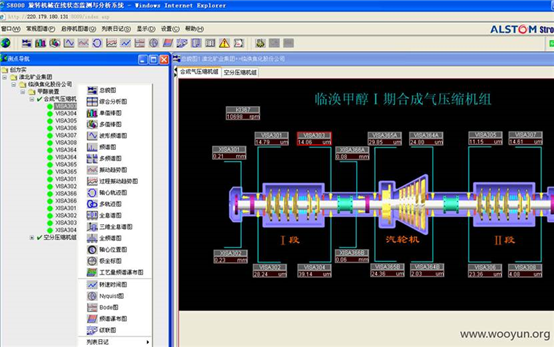

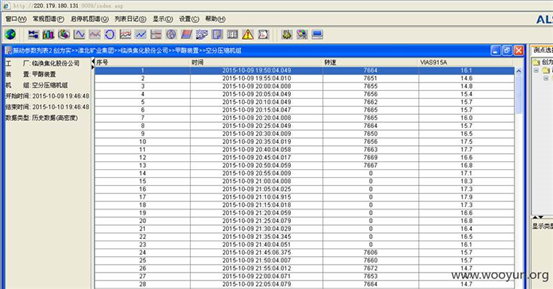

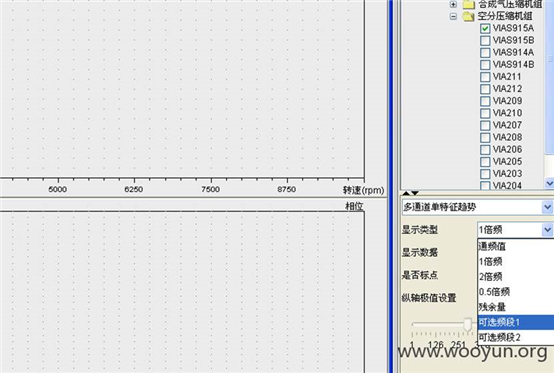

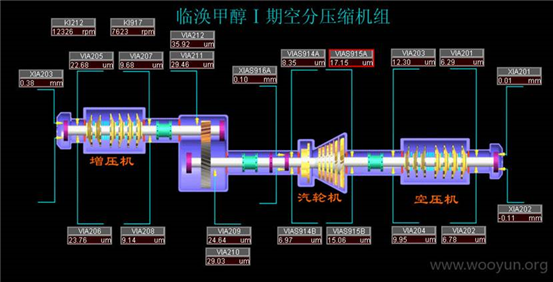

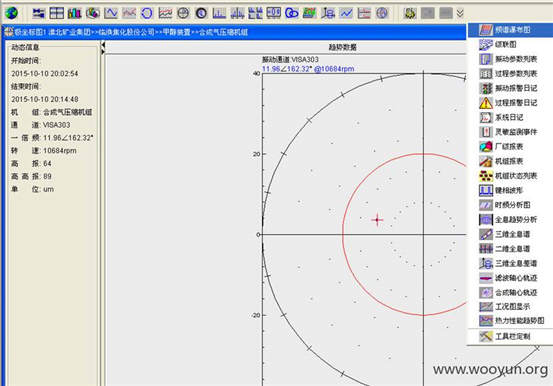

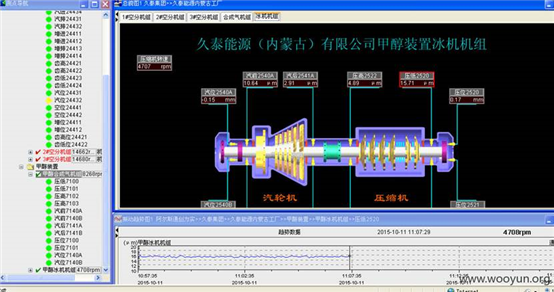

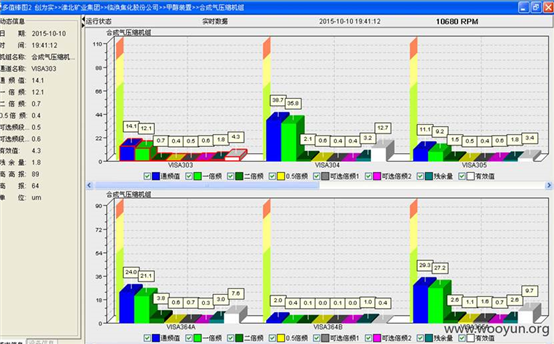

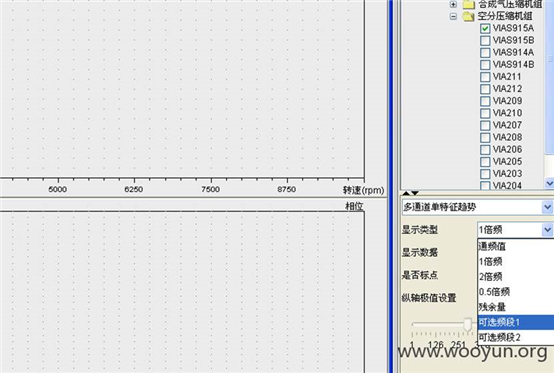

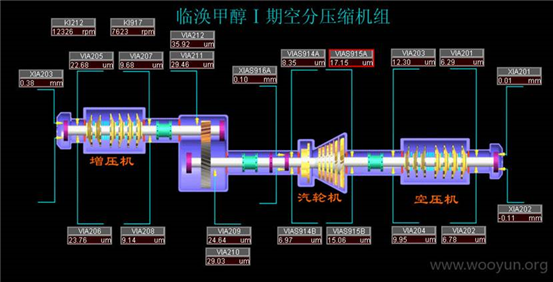

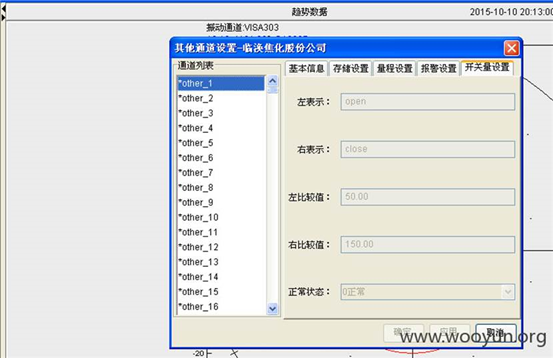

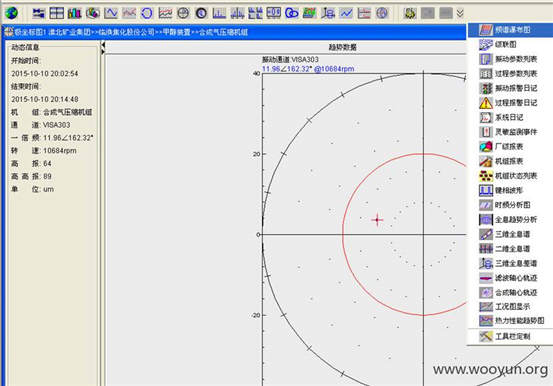

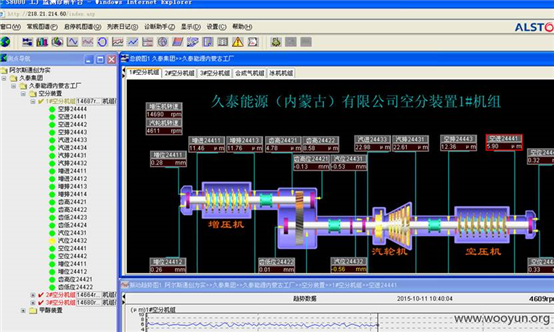

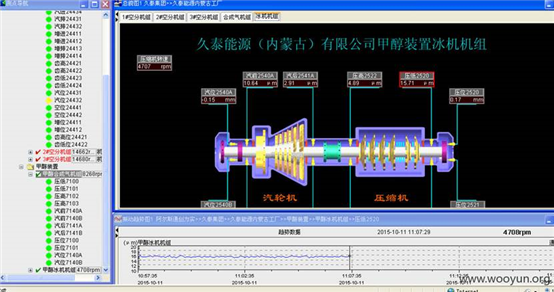

关键字: SCG8000 旋转机械在线状态监测

通过网络空间搜索: 旋转机械在线状态监测

成功搜索到 S8000 旋转机械在线状态监测与分析系统

成功搜索到案例一枚

**.**.**.**:8089/

上面还带着账号, 密码呢

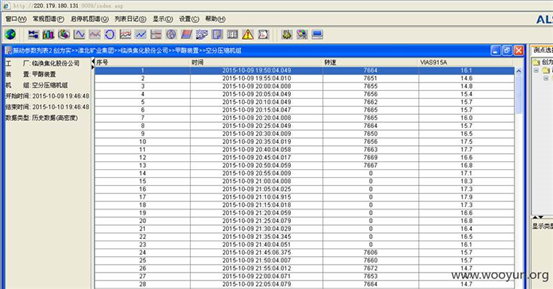

guest_s guest_s 其实是可以注入的

需要安装Java 2虚拟机J2RE1.4.2(或以上版本)才能正常浏览。

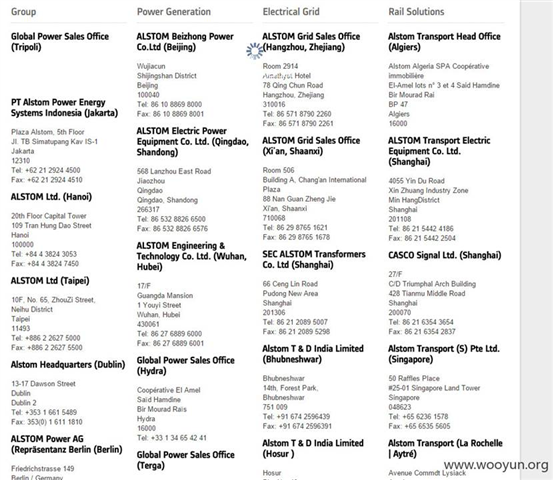

http://**.**.**.**/countries/china/our-locations/ 这是官网案例吧

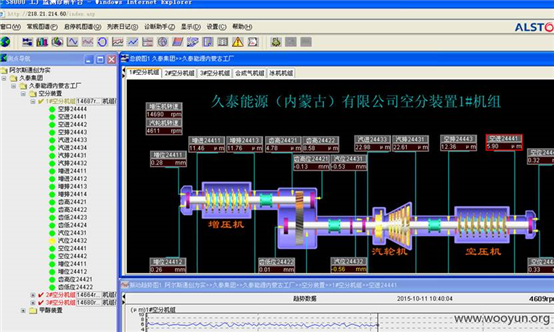

阿尔斯通创为实 还是2008年的世界500强呢~

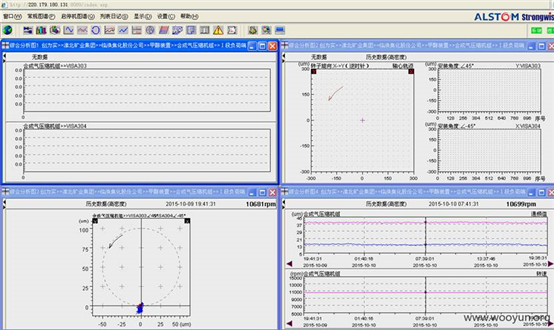

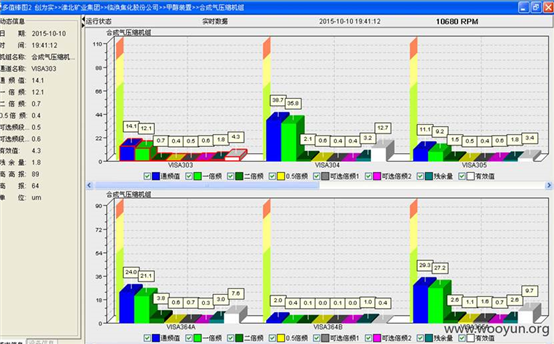

可调频率!!!

是8089端口,应该还开了其他端口 扫端口 结果如下:

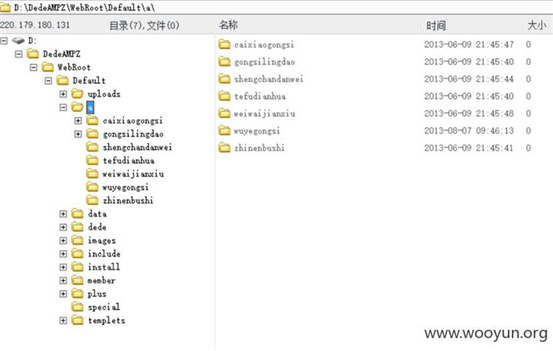

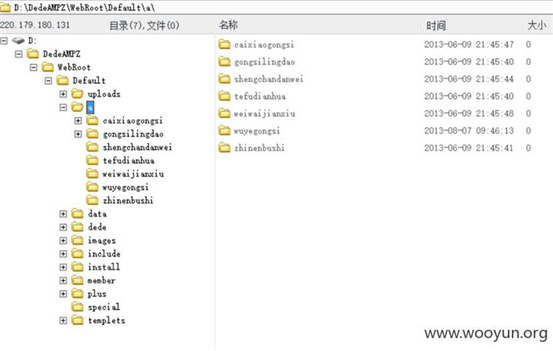

**.**.**.**:8081/dede/ 我一看到这个dede,感觉有戏, 一个通讯录有必要用dede么?

查看文章 http://**.**.**.**/content/2414

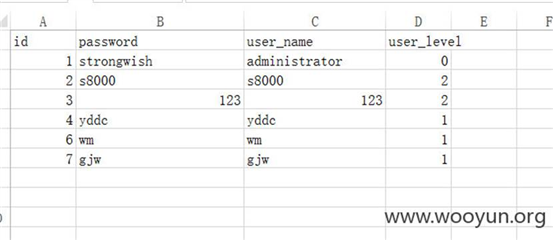

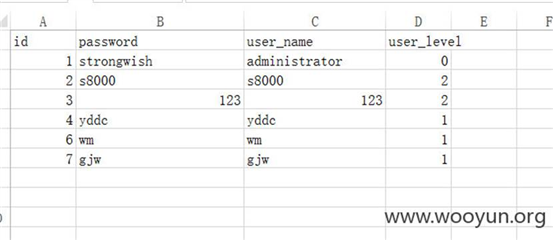

成功得到账号密码 前减3位 后减一位 **.**.**.**解密 得到:

admin aza5572273

拿shell不解释了,我见过最简单的拿shell

里面全是站

由于开启了安全模式,不能执行命令,不知如何绕过,已经到了我技术的边沿了....

**.**.**.**:8082/

**.**.**.**:8086/

**.**.**.**:8087/

**.**.**.**:8088/custom/

**.**.**.**:81/

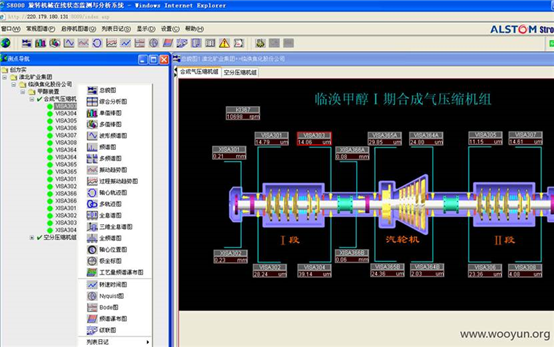

另外一枚:

**.**.**.**/ 这是没有guest_s的

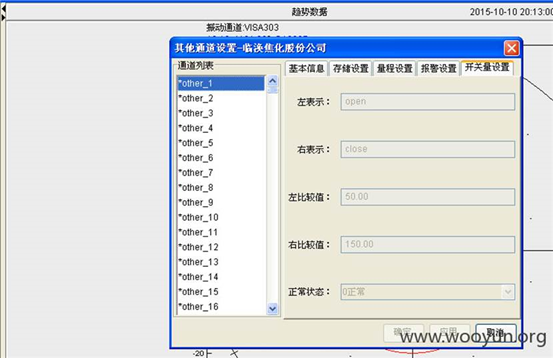

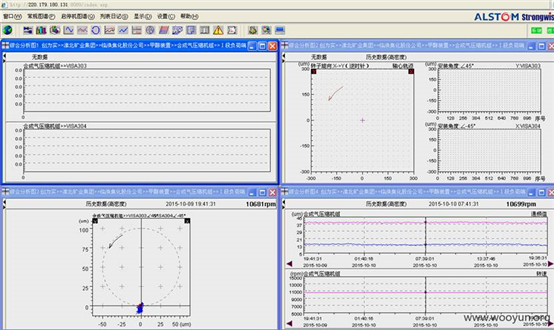

发现SQL注入一枚

宝宝找到了这个

据我的分析,当旋转机停止的时候里面的分析是加载不出来的,我也不知道什么时候才开,什么时候关

**.**.**.**/

再一枚未授权访问

里面的内容大致与第一个相同,就不截图了

**.**.**.**/

文章作者:酷帥王子

文章作者:酷帥王子

文章地址:https://www.2k8.org:443/post-335.html

版权所有 © 转载时必须以链接形式注明作者和原始出处!

![]() 文章作者:酷帥王子

文章作者:酷帥王子

发表评论: